Toujours plus créatifs… Des hackers distribuent un cheval de Troie bien connu, du nom d’Emotet, dans des emails d’alerte sur l’épidémie de coronavirus. Pour l’instant, la manœuvre n’a été observée qu’au Japon par l’équipe de recherche en cybersécurité d’IBM. Mais elle pourrait s’étendre à d’autres pays, étant donné l’ampleur médiatique prise par le phénomène.

Les mails infectés se présentent sous la forme de bulletins officiels émis par des centres de santé publique ou des organismes d’assurance. Ils indiquent aux destinataires qu’ils trouveront plus de détails sur les mesures préventives à adopter contre les infections de coronavirus dans les pièces jointes. Deux clics plus tard, le cheval de Troie est déployé sur l’ordinateur de la victime. Il peut ensuite lui-même installer d’autres types de logiciels malveillants, dont des rançongiciels. Si un ordinateur d’entreprise est infecté, la perte de données potentielle peut coûter jusqu’à un million d’euros.

Un cheval de Troie connu prend une nouvelle couverture

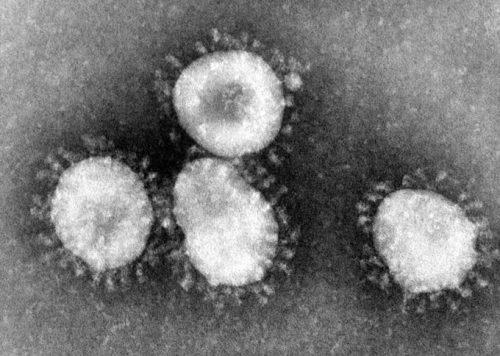

Les cybercriminels derrière le logiciel malveillant Emotet le font évoluer sans cesse depuis 2014 pour l’adapter aux dernières tendances. Pour s’installer sur l’ordinateur de la victime, Emotet a besoin que l’utilisateur clique sur des documents en pièce jointe des emails. Les hackers mettent donc en place différentes techniques d’ingénierie sociale en fonction de l’actualité. Ils l’ont récemment caché derrière des invitations pour des manifestations avec Greta Thunberg, ou des soirées d’Halloween. L’inquiétude générée par l’épidémie du coronavirus n-Cov depuis la Chine en fait un excellent moyen de propagation d’Emotet.

Deux clics suffisent à contaminer l’ordinateur

Les emails malveillants s’appuient sur les infections réellement déclarées dans les différentes préfectures japonaises. L’équipe de recherche en cybersécurité d’IBM, X-Force Exchange, en donne trois exemples. Ils sont écrits dans un japonais parfois approximatif, et très concis. L’un d’entre eux se présente ainsi (nous avons traduit la version anglaise, elle-même traduise de la version originale japonaise, ndlr) :

« Des patients ont été diagnostiqués avec le nouveau type de pneumonie liée au coronavirus, principalement à Takeshi, en Chine.

Des patients ont été diagnostiqués dans la préfecture de Gifu, au Japon.

Donc, consultez s’il vous plaît la notice en piège jointe.

Merci pour vos mesures de prévention de l’infection. »

La notice en pièce jointe se présente sous la forme d’un document Microsoft Word. Lorsque la victime l’ouvre, une copie identique d’un document Office 365 s’affiche à l’écran. Il requiert, pour « ouvrir l’accès à l’ensemble du texte », que l’utilisateur clique sur « autoriser le contenu »… Et c’est ainsi que la victime installe Emotet sur son ordinateur.

Bientôt dans d’autres langues ?

Une fois installé, Emotet utilise l’appareil infecté pour envoyer des messages eux-mêmes infectés aux contacts de la victime. Puisque ces messages proviennent de personnes qu’ils connaissent, ils sont plus disposés à cliquer sur les liens malveillants. La peur de l’épidémie de virus se transforme ainsi en épidémie d’Emotet.

D’une épidémie à l’autre

Comme un cheval de Troie, Emotet permet de faire entrer d’autres logiciels malveillants sur l’ordinateur. Il peut par exemple ouvrir la porte à un rançongiciel, qui va récolter toutes sortes de données sensibles et les transférer vers des serveurs possédés par les hackers. Ils vont pouvoir ensuite exiger un paiement contre ces données. Régulièrement cité par les chercheurs en cybersécurité, Emotet s’en prend à tous types d’acteurs : publics, privés, individuels, sans distinction. Pour s’en protéger, il faut faire attention aux types de documents télécharger, et bien mettre à jour tous ses logiciels afin de limiter les dégâts commis par les logiciels malveillants que Emotet peut faire rentrer.

Pour l’instant repéré uniquement au Japon, ce type de campagne d’email pourrait tout à fait débarquer en France : « Nous nous attendons à voir plus d’emails malveillants basés sur le coronavirus, à mesure que l’infection s’étend. Cela inclura sans doute d’autres langues », préviennent les chercheurs d’IBM.

Vous voulez tout savoir sur la mobilité de demain, des voitures électriques aux VAE ? Abonnez-vous dès maintenant à notre newsletter Watt Else !