Lionel a reçu un email de « confirmation de commande » pour un écran Samsung incurvé 4k de Samsung d’une valeur de 949,00 euros. C’est plus qu’étonnant : il n’a pas acheté ce produit, et l’adresse de livraison pointe vers un certain Mehdi, qui habite dans une autre ville. Se serait-il fait pirater ?

Et bien non, il n’a pas été piraté, mais il pourrait bientôt l’être : le jeune homme est ciblé par un phishing à l’annulation de commande. Plus tôt dans l’année, des escroqueries similaires usurpaient l’identité de la Fnac et de Darty, deux concurrents de Cdiscount.

L’objectif : pousser les victimes à entrer leur numéro de carte bleue dans un formulaire en ligne, censé annuler la commande. Ces données partiront directement sur les serveurs des cybercriminels qui pourront les exploiter.

Paniquées à l’idée de payer plusieurs centaines d’euros pour une commande qu’elles n’ont pas effectuée, les victimes pourraient tomber dans le piège avant de découvrir l’entourloupe.

L’email de confirmation n’est pas si louche

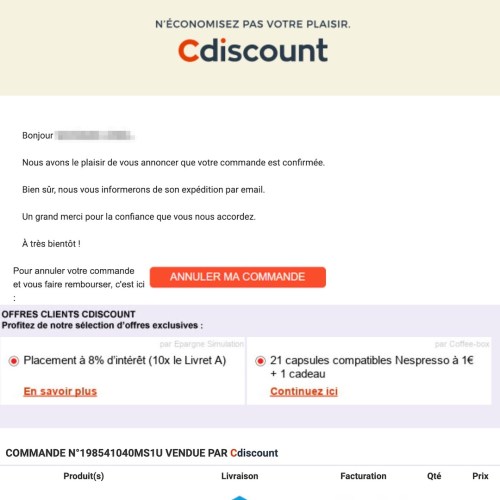

La force de cette campagne d’hameçonnage se trouve dans le réalisme de l’email. Il passe outre les défenses automatiques des services d’email pour tomber dans la boîte de réception, et affiche un objet sobre, « Confirmation de votre commande ». L’adresse « [email protected] » s’affiche comme expéditeur, n’éveillant aucun soupçon.

Le message, intégré dans la charte graphique de Cdiscount, est écrit dans un français impeccable : « Bonjour [vrai nom et prénom], nous avons le plaisir de vous annoncer que votre commande est confirmée. Bien sûr, nous vous informerons de son expédition par email. Un grand merci pour la confiance que vous nous accordez. À très bientôt ! ». Juste en dessous de ce texte se trouve un gros bouton « Annuler la commande », orange et immanquable. Toute la mise en page est pensée afin que vous le voyiez très rapidement.

Pour finir, l’email affiche votre vraie identité, ainsi qu’une adresse vous appartenant. Nul doute qu’il vous est destiné personnellement.

Ce phishing utilise des ficelles subtiles

Cette campagne reprend les subtiles ficelles utilisées pour le phishing de la Fnac dont nous vous parlions en février 2020. Soit elle a été lancée par les mêmes opérateurs, soit elle a été créée à partir du même kit de phishing vendu sur un forum de hacker.

- L’expéditeur a une fausse vraie adresse

Le principal atout de l’email est de prétendre provenir d’une adresse officielle de l’entreprise, en @discount.com. Les cibles du hameçonnage ne verront pas le subterfuge s’ils se contentent de vérifier l’adresse de l’expéditeur. Généralement, les phishing utilisent des orthographes proches des adresses qu’elles veulent imiter — par exemple, « cdicsount[.]com » — et espèrent profiter du manque d’attention de leur cible. Mais en y regardant de plus près, un utilisateur finit toujours par trouver la faute.

Ici, la ruse est plus subtile. Les pirates ont trafiqué leur boîte email pour changer son affichage auprès du destinataire en celui de la boîte officielle de Cdiscount. Nous avions demandé à un des développeurs de Numerama d’essayer cette manipulation, ce qu’il était parvenu à faire en petite poignée de minutes. Il nous avait ainsi envoyé un email depuis « [email protected] », sans posséder une adresse en @fnac.com.

En deux minutes, nous avons prétendu à un envoi de la part de [email protected] // Source : Numerama

- Le phishing exploite les données d’une fuite tierce

Pour personnaliser leur phishing et le rendre plus convaincant, les cybercriminels ont auparavant réuni des données sur vous, à partir d’une ou plusieurs fuites de données de services que vous utilisez.

Mais dans le cas de Lionel, cela n’a pas suffi. L’adresse physique et l’adresse email utilisées pour le phishing sont ses adresses professionnelles, qu’il n’utilise pas pour effectuer ses commandes sur Cdiscount. C’est ce détail raté qui lui a fait prendre conscience de la supercherie. Puisque ces informations ne sont pas liées à Cdiscount, l’erreur des pirates confirme qu’ils ne savent pas si leur cible est cliente de l’enseigne ou non. En conséquence, les données personnelles exploitées ne viennent vraisemblablement pas d’une fuite des serveurs du site de e-commerce.

- La faiblesse de ce phishing est moins visible sur smartphone

Bien que convaincant, l’email d’hameçonnage a ses limites. Déjà, la cible ne pourra cliquer que sur le bouton d’annulation de commande, ce qui pourrait éveiller ses soupçons. Ensuite, s’il passe son curseur sur le bouton, il verra qu’il dirige vers un nom de domaine inconnu « remonges.pro ».

Voici l’adresse qui s’affichera si vous passez votre curseur sur le bouton « annuler la commande ». // Source : Numerama

Problème : les internautes ont tendance à ne pas effectuer cette vérification sur smartphone, qui requiert de garder son doigt appuyé sur le lien.

Que se passe-t-il si je clique sur le phishing ?

- Vous serez redirigés vers une des 55 pages malveillantes.

Nous avons cliqué sur le bouton d’annulation, qui nous a redirigés vers « www.cdiscount.com[.]remboursement-alf.com ». L’adresse de la page peut porter à confusion, puisqu’elle contient l’adresse officielle. Mais il s’agit bien d’une adresse frauduleuse, hébergée sur des serveurs malaisiens, d’après une recherche sur urlscan.io. L’outil détecte aussi 54 autres pages construites de façon similaire, ce qui signifie que l’arnaque a des dizaines de déclinaisons, et s’appuie sur plusieurs pages malveillantes.

- Vous serez enfermés dans une boucle sans fin.

Le formulaire est tout aussi soigné que l’email. Le logo de Cdiscount s’affiche en haut de l’onglet, et un bandeau reprend le numéro de téléphone de l’entreprise.

La prétendue annulation se fait en trois étapes. D’abord une « vérification » : le formulaire est prérempli avec les données personnelles contenues dans l’email, mais il faut y ajouter son numéro de téléphone — qui tombera donc dans les bases de données des pirates.

Puis vient la seconde étape, la « validation ».« Afin de prouver que vous êtes le titulaire du compte, veuillez renseigner les données de votre moyen de paiement », nous intime la page. En y réfléchissant, il n’est pas logique de donner ses informations de carte bleue pour un remboursement, mais n’oubliez pas que les victimes sont engagées dans un contre-la-montre pour éviter de payer plus de 900 euros pour une commande qu’elles n’ont pas faite. Là où certaines pages de phishing acceptent des numéros de carte aléatoires, celle-ci effectue des vérifications. Les 16 chiffres d’une carte bancaire sont déterminés par un ensemble de règles, dont le respect est vérifiable par quelques calculs. Justement, la page repère les faux numéros de cartes bleues qui ne respectent pas cet ensemble de règles. Nous avons donc utilisé un générateur pour obtenir de faux numéros crédibles, reconnus comme tels par la page web.

Avec ce message, les pirates espèrent que nous tenterons d’entrer un autre numéro de carte. // Source : Numerama

Sauf qu’après avoir cliqué sur « valider », la page nous renvoie vers un message d’erreur : notre carte bancaire ne serait pas valide. Le site nous ment : les pirates veulent que leurs victimes tentent de remplir le formulaire avec d’autres cartes bancaires, comme celle de leur conjoint ou de leur parent. En prétextant une erreur, il tente d’aspirer plus d’information.

Que faire si j’ai mordu au phishing ?

- Les pirates auront vos données de cartes bancaires. Faites opposition le plus rapidement en passant par le service dédié de votre banque, et n’attendez pas le retour de votre conseiller. 30 minutes d’attente supplémentaires pourraient vous coûter des centaines d’euros

- Redoublez de vigilance : les pirates ont votre numéro de téléphone et votre adresse email, ils pourraient tenter de vous escroquer à nouveau. Ils pourraient également vendre vos données personnelles à d’autres cybercriminels, en indiquant que vous êtes particulièrement vulnérable, vu que vous avez déjà été piégé une fois.

- Essayez de savoir d’où vient la fuite de données. Par exemple, HaveIBeenPwnd permet de savoir si votre adresse figure dans une des milliers de fuites que le site recense. Mais dans le cas de Lionel, HaveIBeenPwned n’obtient aucun résultat. Cela signifie que la fuite exploitée par les pirates n’est pas publique.

Si vous avez aimé cet article, vous aimerez les suivants : ne les manquez pas en vous abonnant à Numerama sur Google News.